Tecnología

Niños y niñas: cómo enseñarles a detectar acciones sospechosas en Internet

ESET, compañía líder en detección proactiva de amenazas, a través de su iniciativa Digipadres, analiza tres posibles situaciones de interacciones en Internet para que, mediante un ejercicio en familia, niños y niñas aprendan a reconocer y responder sin riesgo.

“No existe una solución universal y 100 % infalible para proteger a los niños cuando usan la tecnología».

«Por ejemplo, el hecho de que el smartphone de un niño bloquee el acceso a contenido de sitios web inapropiados no significa que el smartphone de su amigo o compañero de clase también lo haga».

Entonces, la pregunta es ¿cómo podemos mantener a nuestros hijos seguros mientras usan la tecnología?”, menciona Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

Desde Digipadres presentan distintas situaciones para analizar con los más pequeños, de manera que expliquen cómo reaccionarían en cada caso y así conversar juntos las mejores prácticas para mantenerse protegidos en Internet.

Para avanzar con los mismos, es importante procurar crear un ambiente agradable en el que los niños y niñas no se sientan avergonzados ni juzgados negativamente si no están seguros de sus respuestas.

Cada situación modelo va acompañada por una respuesta ideal.

El objetivo es que estén más atentos a los riesgos online y desarrollen su “ciberconciencia” en equipo.

Situación 1: En un juego online, recibes un mensaje de una persona que no conoces. La persona afirma que solo quiere hacer nuevos amigos. ¿Cómo reaccionarías?

Cuando los niños reciben un mensaje de este tipo, deben alertar siempre a sus padres, que podrán investigar la situación y ver si requiere tomar alguna medida por su parte, como bloquear o denunciar el perfil.

Se recomienda que los niños descarten los mensajes similares y solo se comuniquen con quienes conocen en persona.

En el caso de los adolescentes, es habitual que hagan nuevos amigos en Internet, por ejemplo en las redes sociales o a través de los videojuegos.

Sin embargo, siempre que reciban un mensaje de un usuario desconocido, deben ser precavidos y recordar las señales de advertencia a las que deben estar atentos.

¿Este extraño…- actúa de un modo tan amable e insistente que no parece sincero?

– manda mensajes al niño en múltiples plataformas varias veces al día?

– le pide al niño que mantenga su conversación en secreto?

intenta aislar al niño de sus amigos y padres?

– afirma que es el único que entiende al niño?

– pregunta a menudo si el niño está solo o si los padres están cerca?

– exige ver fotos o videos y ofrece dinero u otros bienes a cambio de forma manipuladora?

– obliga al niño a mantener conversaciones incómodas, que pueden incluso referirse a temas sexuales?

Si la respuesta a cualquiera de estas preguntas es afirmativa, los más pequeñas deben salir inmediatamente de la situación y compartir el problema con alguien en quien confíen, si no son los padres, lo ideal es que sea otro adulto. Pueden resolver el problema juntos, bloquear al usuario y, de ser necesario, ponerse en contacto con las autoridades pertinentes.

Situación 2: Cuando abres tus redes sociales, ves una notificación: ¡te etiquetaron en una publicación que dice que ganaste el último modelo de iPhone! ¿Cómo reaccionarías?

Este tipo de mensajes es bastante común en las redes sociales y se suele utilizar para difundir sitios web o aplicaciones maliciosas. Si a los niños los etiquetan en una publicación similar, nunca deben hacer clic en el enlace adjunto ni interactuar con el mensaje de ninguna manera. No obstante, es una buena idea hacer una captura de pantalla.

Si conocen a la persona que compartió la publicación, pueden ponerse en contacto con ella por teléfono, a través de otras redes sociales o personalmente y verificar la autenticidad del mensaje.

Tal vez ayuden al usuario en cuyo nombre apareció la publicación a solucionar el problema antes de que empeore.

La persona también puede eliminar manualmente el mensaje y tomar otras medidas adecuadas para protegerse de futuros daños, como analizar su equipo en busca de software malicioso.

Si los niños no pueden eliminar la publicación por sí mismos, deben informar a los moderadores de la plataforma y esperar a que actúen.

También es una buena idea borrar las etiquetas para que la publicación deje de ser visible en su perfil.

Esto ayudará a evitar que la estafa se propague tan rápidamente.

Situación 3: Recibes un correo electrónico de Instagram pidiéndote que hagas clic inmediatamente en el enlace adjunto y actualices tus credenciales de inicio de sesión; de lo contrario, tu cuenta será eliminada. ¿Cómo reaccionarías?

Siempre que un niño reciba un mensaje en el que se le inste a responder de inmediato y se lo amenace con consecuencias potencialmente graves, debe consultar con sus padres antes de reaccionar o interactuar con el mensaje.

Los ataques de phishing tiene como objetivo de adquirir de forma fraudulenta información personal y/o confidencial, como contraseñas o detalles de la tarjeta de crédito, cuentas de redes sociales, corporativas o de juegos online. Para efectuar el engaño, el estafador se hace pasar por una persona o empresa de confianza utilizando una aparente comunicación oficial como correos electrónicos, sistemas de mensajería instantánea o incluso llamadas telefónicas.

Si los más pequeños alertan sobre una situación de este tipo, es importante comprobar juntos el contenido del mensaje, ¡pero no hacer clic en ninguno de los enlaces o archivos adjuntos! Antes de actuar, verificar algunos de los signos más comunes del phishing:

Fuerte sentido de urgencia: Dado que el phishing se basa en la reacción precipitada del destinatario, el mensaje puede instar al lector a responder en un breve espacio de tiempo y amenazarlo con graves consecuencias si no lo hace.

Errores gramaticales y ortográficos: Es habitual que los correos electrónicos de phishing contengan errores gramaticales y ortográficos, ya que los autores suelen ser extranjeros.

Solicitud de datos personales: Siempre que un correo electrónico pida compartir alguno de los datos personales o confidenciales, se debe mantener alerta.

Discrepancias en las direcciones URL: Si hay un enlace, no hacer clic en él, simplemente pasa el puntero del mouse por encima, lo que permitirá ver la dirección del hipervínculo.

Normalmente, esta dirección diferirá ligeramente de la de la empresa imitada.

Por ejemplo: Facebook.blabla.com. Lo que hay que comprobar es el último nombre de dominio ubicado justo antes del dominio del país (.com, .net). Facebook.blabla.com utiliza blabla como nombre de dominio (o dominio de segundo nivel).

El nombre correcto si se tratara de un sitio de Facebook sería blabla.facebook.com.

Si se determina que el correo electrónico es probablemente un intento malicioso de phishing, hay que eliminar el mensaje y considerar la posibilidad de obtener una solución de seguridad fiable que sea capaz de detectar y protegerse del phishing, así como de otras amenazas de ingeniería social.

“Ser un Digipadre es tener conciencia que existen riesgos en Internet y que es necesario cuidar a los más pequeños también en el mundo digital. Convertirse en Digipadre es parte de un proceso de aprendizaje, diálogo y supervisión a través del cual puedes adquirir los conocimientos necesarios para ayudar a tus hijos o alumnos en el uso de las nuevas tecnologías».

«Desde ESET queremos facilitarte y acompañarte en esta compleja tarea de ser madre, padre o docente en la era digital y ayudarte a proteger a los más pequeños sin necesidad de ser un experto en tecnología», menciona Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

Digipadres, es una iniciativa impulsada por Safer Kids Online de ESET, que busca acompañar a madres, padres y docentes en el cuidado de los niños en Internet con el fin de generar conciencia acerca de riesgos y amenazas en el mundo digital.

Brindan materiales para el proceso de aprendizaje, diálogo y supervisión con el objetivo de facilitar los conocimientos necesarios para ayudar a lo más pequeños en el uso de las nuevas tecnologías. Para obtener más información sobre los peligros que enfrentan los niños en línea, visite Digipadres.

Para conocer más sobre seguridad informática visite el portal de noticias de ESET: https://www.welivesecurity.com/la-es/

Por otro lado, ESET invita a conocer Conexión Segura, su podcast para saber qué está ocurriendo en el mundo de la seguridad informática. Para escucharlo ingrese a:

Nota de prensa

No dejes de leer

La Drija Experience de Víctor Drija llega a Cinex

Infórmate al instante, únete a nuestro canal de Telegram NoticiasACN

Tecnología

Educación moderna: colegio ítalo‑venezolano adopta tecnología pionera de IA

El Colegio Simón Bolívar y Giuseppe Garibaldi, con 72 años de historia ítalo‑venezolana, acaba de tomar una de las decisiones más trascendentales de su trayectoria: integrar inteligencia artificial a su operación cotidiana y convertirse en una de las primeras instituciones educativas del país en desarrollar un sistema propio, seguro y completamente adaptado a las necesidades reales de su comunidad.

Fundado en 1954 por inmigrantes italianos que apostaron por la educación como vía de arraigo, el colegio ha sido durante tres generaciones patrimonio de la familia Milazzo Scopazzo, una institución guiada por convicciones y no por tendencias pasajeras.

Esa misma filosofía impulsó este año la creación del Sistema de Comunicación Escolar Inteligente, una plataforma institucional diseñada desde cero para resolver los desafíos diarios de familias, docentes y estudiantes.

Tres capas, un mismo propósito: información clara, segura y disponible

1. Comunicación oficial por niveles y secciones

La plataforma organiza grupos verificados por membresía, donde docentes y directivos publican tareas, materiales y comunicados directamente a los representantes.

- Horarios protegidos:

- Representantes: lunes a viernes, 8:00 a.m. – 2:00 p.m.

- Estudiantes de Bachillerato: 1:00 p.m. – 4:00 p.m.

- Protección al docente: ningún representante puede escribir al profesor fuera del canal ni acceder a su número personal.

- Cumplimiento automático: fuera del horario, el sistema no recibe mensajes.

El objetivo es claro: que la información oficial llegue a tiempo, sin depender de grupos informales donde se distorsiona o se pierde.

2. Asistente de inteligencia artificial + Mini App integrada

Operativo 24/7, el asistente responde consultas sobre:

- Docentes por materia y sección

- Normas, uniformes y reglamentos

- Seguro escolar y emergencias

- Pagos y trámites administrativos

- Monto de mensualidades con tasa BCV en tiempo real

La Mini App, integrada en Telegram, permite realizar trámites sin salir del canal:

- Mensualidad: monto en USD y bolívares actualizado al instante

- Comprobante: envío guiado en tres pasos

- Inasistencia: carga de certificado médico y selección de fecha

- Citas: enrutamiento automático a la coordinación correspondiente

Todo visible, intuitivo y sin necesidad de comandos.

3. Tutor académico conversacional

La innovación más disruptiva del sistema.

- Bachillerato: los estudiantes consultan directamente desde sus grupos.

- Primaria: los padres plantean las dudas en nombre de sus hijos.

El tutor explica ejercicios paso a paso, reformula conceptos difíciles, sugiere libros, prepara exámenes modelo y verifica si la explicación quedó clara.

No entrega enlaces. Conversa. Acompaña. Enseña.

No reemplaza al docente, pero sí cubre el espacio imposible: estar disponible a las 11 de la noche cuando el examen es mañana.

La premisa es contundente: la IA democratiza el conocimiento.

Una diferencia clave: institucional, no genérica

A diferencia de plataformas públicas como Gemini o ChatGPT, el asistente del Colegio B&G:

- Sabe que habla con un miembro registrado

- Responde solo con información oficial

- Opera bajo restricciones estrictas para proteger a menores

- Requiere enlace único e intransferible enviado al correo del representante

- No interactúa con personas ajenas a la comunidad

Los grupos de acceso controlado tienen cuatro años funcionando; la IA es la capa que convierte esa confianza en un servicio permanente.

Un colegio que redefine la educación en 2025

Un sistema que responde cualquier consulta en segundos, a cualquier hora, dentro de un entorno seguro, no solo mejora la eficiencia: redefine lo que significa ser una institución educativa moderna.

El Colegio Simón Bolívar y Giuseppe Garibaldi afirma con hechos que:

- La información oficial pertenece a las familias, no solo a la oficina administrativa.

- La seguridad de los estudiantes justifica invertir en tecnología que ningún grupo de WhatsApp puede replicar.

- La inteligencia artificial no es el futuro: es una herramienta disponible hoy, que instituciones responsables pueden usar con criterio y propósito.

Nota de prensa

No dejes de leer

Antonio Valente Izzi asume como presidente de Movistar Venezuela

Infórmate al instante únete a nuestros canales

WhatsApp ACN – Telegram NoticiasACN – Instagram acn.web – TikTok _agenciacn – X agenciacn

-

Economía8 horas ago

Economía8 horas agoPrecio del dólar del 3 de junio se acerca a 559 bolívares

-

Deportes8 horas ago

Deportes8 horas agoJeremías Sánchez busca ayuda para representar a Venezuela en Futsal Cup de España

-

Nacional7 horas ago

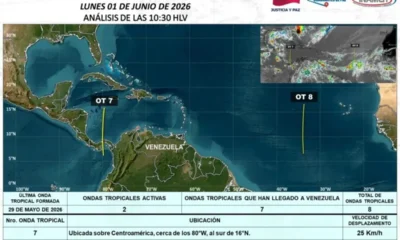

Nacional7 horas agoInameh prevé ingreso de la octava onda tropical

-

Carabobo7 horas ago

Carabobo7 horas agoMás de 320 habitantes de Fundación Carabobo I recibieron atención integral en jornada «Naguanagua Más Social»