Tecnología

Axie Infinity sufrió un hackeo por más de 625 millones de dólares

La red Ronin de Axie Infinity, unos de los juegos más populares del mundo cripto, sufrió un hackeo que se llevó más de 625 millones de dólares.

A través de su página web, Ronin anunció el 29 de marzo que seis días antes la plataforma había sido pirateada. De hecho, se lee en un comunicado que “Ha habido una brecha de seguridad en la Red Ronin. Hoy temprano (29 de marzo) descubrimos que el 23 de marzo; los nodos de validación Ronin de Sky Mavis y los nodos de validación Axie DAO se vieron comprometidos, lo que resultó en 173.600 Ethereum drenados en dos transacciones».

Asimismo, explicaron que el atacante usó claves privadas pirateadas para falsificar retiros; por lo que la red se percató de lo sucedido, luego de recibir el reporte de un usuario que indicaba que no podía retirar 5.000 Ethereum.

Fue en ese momento, que los desarrolladores agregaron que trabajan junto a funcionarios “encargados de hacer cumplir la ley”; con criptógrafos forenses e inversores para asegurar que todos los fondos puedan ser recuperados.

Al tiempo, aseguraron que todos los tokens (AXS, RON y SLP) están seguros actualmente.

De igual manera, Ronin indicó que su cadena de Sky Mavis consta de 9 nodos que se traducen a validadores; y para reconocer un depósito o un retiro, se necesitan cinco de esas nueve firmas.

Axie Infinity sufrió un hackeo

De acuerdo con la red, el hacker logró controlar cuatro validadores y uno que es dirigido por Axie DAO. Es decir, que el esquema de la clave del validador está configurado; para ser descentralizado de modo que limite un vector de ataque, similar a este.

Sin embargo, el atacante encontró una puerta trasera a través de nuestro nodo RPC sin gas tarifa de transacción; del cual abusaron para obtener la firma del validador Axie DAO, agregó la red en el comunicado.

Asimismo, los desarrolladores recordaron que en noviembre de 2021, cuando Sky Mavis solicitó ayuda de Axie DAO para distribuir transacciones gratuitas; debido a una inmensa carga de usuario.

En ese momento, Axie DAO incluyó a Sky Mavis en la lista de permitidos para firmar varias transacciones en su nombre. A pesar de que la alianza se suspendió en diciembre de ese mismo año; no se revocó el acceso a la lista de permitidos.

Por su parte, el usuario @TobalGarcia, quien está especializado en criptos, aseguró que los fondos en ETH y USDC que actualmente existen en la red Ronin; están sin respaldo real producto del hackeo, por lo que “no valen nada”.

También, Ronin aseguró que luego de conocer el ataque, implementaron como medida el aumento del umbral del validador de 5 a 8; para proteger la plataforma contra futuros hackeos.

Con información: ACN/El Diario/Redes/Foto: Cortesía

Lee también: TikTok integra memes, gif y clips con sonidos para los videos

Infórmate al instante únete a nuestro canal de Telegram NoticiasACN

Tecnología

ESET detecta un sitio falso que se hace pasar por la popular app CapCut para distribuir malware

La empresa de ciberseguridad ESET alertó sobre una campaña maliciosa que utiliza un sitio web falso para suplantar la identidad de la popular aplicación de edición de video CapCut, con el objetivo de distribuir malware a los usuarios.

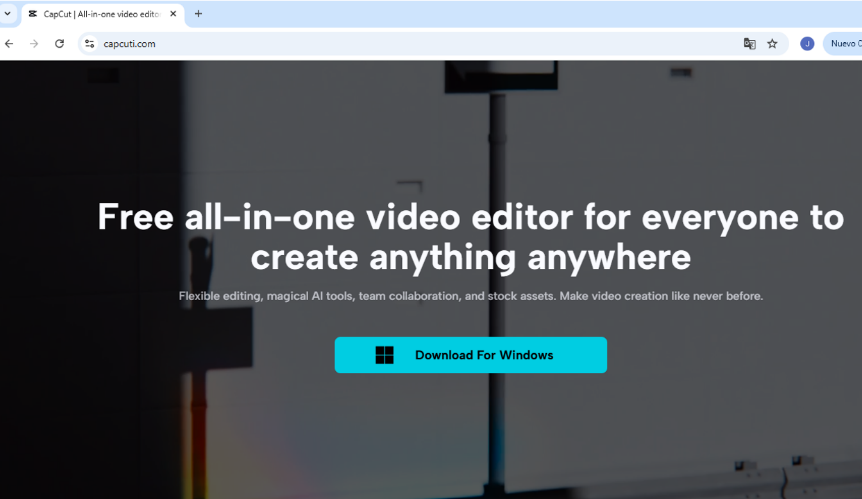

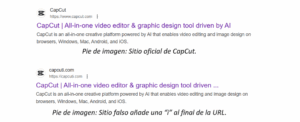

Según el reporte, el sitio fraudulento emplea una URL casi idéntica a la oficial, agregando una letra al final del dominio: www.capcuti.com en lugar de www.capcut.com.

Esta diferencia mínima puede pasar desapercibida para usuarios desprevenidos que buscan la app en Google o acceden a través de anuncios en redes sociales.

«Probablemente este sitio falso haya sido promovido a través de anuncios en los resultados de Google para intentar engañar a usuarios desprevenidos», explicó Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

Además de la URL, los atacantes replicaron la estética del sitio oficial, lo que aumenta la credibilidad del engaño.

ESET también detectó que el certificado HTTPS del sitio falso es válido entre el 8 de abril y el 7 de julio de 2025, lo que sugiere la duración estimada de la campaña.

La advertencia se suma a otros casos recientes en los que cibercriminales aprovechan la popularidad de aplicaciones masivas como CapCut —que cuenta con más de 300 millones de usuarios activos mensuales— para distribuir software malicioso.

Con información de nota de prensa

Te invitamos a leer

“Hamlet” se prepara para conmover al público en la sala Rajatablade Caracas

Infórmate al instante únete a nuestros canales

WhatsApp ACN – Telegram NoticiasACN – Instagram acn.web – TikTok _agenciacn – X agenciacn

-

Nacional19 horas ago

Nacional19 horas agoGustavo Roosen representa a Venezuela en el EY World Entrepreneur of The Year 2025

-

Nacional20 horas ago

Nacional20 horas agoGatorade amplía su portafolio y lanza nuevo sabor de manzana

-

Espectáculos20 horas ago

Espectáculos20 horas agoConoce las 10 canciones más escuchadas de la semana en Spotify

-

Espectáculos19 horas ago

Espectáculos19 horas agoJeremy Allen White interpreta a El Jefe en Springsteen: Música de ninguna parte