Tecnología

¿Qué es un hacker? Conoce en este artículo los mitos, ética y realidad

Muchos se preguntan qué es un hacker; la figura del hacker es muy conocida en la cultura popular y suele jugar un papel central en historias ficticias y en el mundo real.

Las fugas de datos, la exposición de conversaciones personales de figuras públicas, la propagación de virus y la piratería a menudo se asocian con «piratas informáticos».

ESET, compañía líder en detección proactiva de amenazas, destaca que no todos los hackers, sin embargo, son ciberdelincuentes, y esta distinción es clave para comprender el universo hacker y cómo se retrata en películas y juegos.

El término hacker surgió en la década de 1950 en el Instituto de Tecnología de Massachusetts (MIT) para describir a las personas que dedicaban su tiempo a investigar profundamente el funcionamiento de los sistemas operativos y compartían sus hallazgos con sus compañeros.

Estos hackers eran en su mayoría jóvenes estudiantes del MIT motivados por una pasión por la resolución de problemas, sin objetivos financieros.

El hacking ético, también conocido «white hat hacking», es una práctica en la que las personas, a menudo expertos en seguridad de la información, emplean sus habilidades técnicas para identificar vulnerabilidades y fallas de seguridad en sistemas, redes y aplicaciones, con la autorización y el consentimiento de los propietarios.

El objetivo principal del hacking ético es fortalecer la ciberseguridad mediante la prevención de ataques maliciosos

Mediante la aplicación de parches de agujeros de seguridad antes de que los ciberdelincuentes puedan explotarlos.

Los hackers éticos operan dentro de marcos legales y siguen estrictas pautas éticas, asegurando la privacidad e integridad de los datos, promoviendo así un entorno digital más seguro y confiable para todos los usuarios.

La ética hacker nació de esta comunidad, estableciendo principios fundamentales que guían las acciones

de estos entusiastas. Uno de estos principios es la libertad universal de acceso a la información.

“Muchos hackers comparten este compromiso y buscan empoderar a las personas a través del conocimiento en lugar de dañar a otros».

«Wikipedia es un ejemplo notable de un proyecto basado en la ética hacker. Es una enciclopedia virtual colaborativa y gratuita, donde cualquiera puede contribuir y cuyo código es abierto, permitiendo la creación de otras enciclopedias virtuales”, comenta Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

La visión de Hollywood sobre qué es un hacker

Hollywood, en su mayor parte, tiende a representar a los hackers de manera distorsionada, a menudo

presentándolos como maestros en adivinar contraseñas e irrumpir en sistemas para robar información

personal y corporativa.

Si bien estas representaciones pueden ser emocionantes, según ESET la realidad es que, en la mayoría de los casos, estas escenas son completamente ficticias.

En la película Hacker, por ejemplo, se narra la historia de un genio programador que fue condenado a 15

años de prisión.

Luego, un hacker irrumpe en el sistema interno de un importante banco estadounidense y el protagonista es sacado de la cárcel para evitar la crisis en el mercado bursátil internacional y ayudar a las autoridades a identificar y arrestar al hombre que están buscando.

Este personaje se inspiró en Max Butler, también conocido como Max Vision, un consultor de seguridad que finalmente se convirtió en un hacker al robar datos de tarjetas de crédito.

“Este enfoque basado en figura reales del mundo hacker contribuyo a la autenticidad de la película».

«A diferencia de muchas películas anteriores que retrataban a los hackers como genios capaces de entrar en los sistemas informáticos con facilidad «Hacker» se destacó por evitar los clichés sensacionalistas, una

excepción notable, según los expertos en seguridad».

El cine puede educar y crear conciencia sobre los desafíos de la ciberseguridad en esta era digital

“En un mundo cada vez más dependiente de la tecnología, comprender la verdadera naturaleza de los hackers es crucial, con una visión realista y autentica de su universo», agregan desde ESET

Latinoamérica.

Con información de nota de prensa

Tecnología

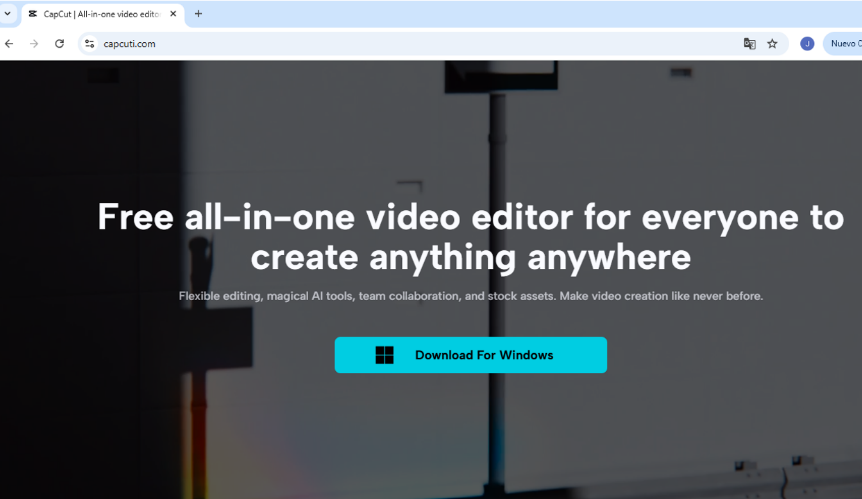

ESET detecta un sitio falso que se hace pasar por la popular app CapCut para distribuir malware

La empresa de ciberseguridad ESET alertó sobre una campaña maliciosa que utiliza un sitio web falso para suplantar la identidad de la popular aplicación de edición de video CapCut, con el objetivo de distribuir malware a los usuarios.

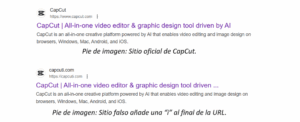

Según el reporte, el sitio fraudulento emplea una URL casi idéntica a la oficial, agregando una letra al final del dominio: www.capcuti.com en lugar de www.capcut.com.

Esta diferencia mínima puede pasar desapercibida para usuarios desprevenidos que buscan la app en Google o acceden a través de anuncios en redes sociales.

«Probablemente este sitio falso haya sido promovido a través de anuncios en los resultados de Google para intentar engañar a usuarios desprevenidos», explicó Camilo Gutiérrez Amaya, jefe del Laboratorio de Investigación de ESET Latinoamérica.

Además de la URL, los atacantes replicaron la estética del sitio oficial, lo que aumenta la credibilidad del engaño.

ESET también detectó que el certificado HTTPS del sitio falso es válido entre el 8 de abril y el 7 de julio de 2025, lo que sugiere la duración estimada de la campaña.

La advertencia se suma a otros casos recientes en los que cibercriminales aprovechan la popularidad de aplicaciones masivas como CapCut —que cuenta con más de 300 millones de usuarios activos mensuales— para distribuir software malicioso.

Con información de nota de prensa

Te invitamos a leer

“Hamlet” se prepara para conmover al público en la sala Rajatablade Caracas

Infórmate al instante únete a nuestros canales

WhatsApp ACN – Telegram NoticiasACN – Instagram acn.web – TikTok _agenciacn – X agenciacn

-

Carabobo23 horas ago

Carabobo23 horas agoVialsandi IAM reparó fuga de aguas blancas por tubería rota en el sector Los Jarales

-

Carabobo18 horas ago

Carabobo18 horas agoAlcaldesa Dina Castillo inspeccionó el Terminal Big Low Center de Valencia

-

Deportes16 horas ago

Deportes16 horas agoEl Bayern Múnich vence a Boca Juniors y avanza en el Mundial de Clubes

-

Deportes18 horas ago

Deportes18 horas agoDavid Martínez y Los Ángeles FC son eliminados del Mundial de Clubes