Tecnología

Consejos a la hora de crear una política de contraseñas para una empresa

Nota de prensa

No dejes de leer

La salsa vuelve a Caracas reúne a los más grandes en un solo escenario

Únete a nuestro canal de Telegram NoticiasAC

Tecnología

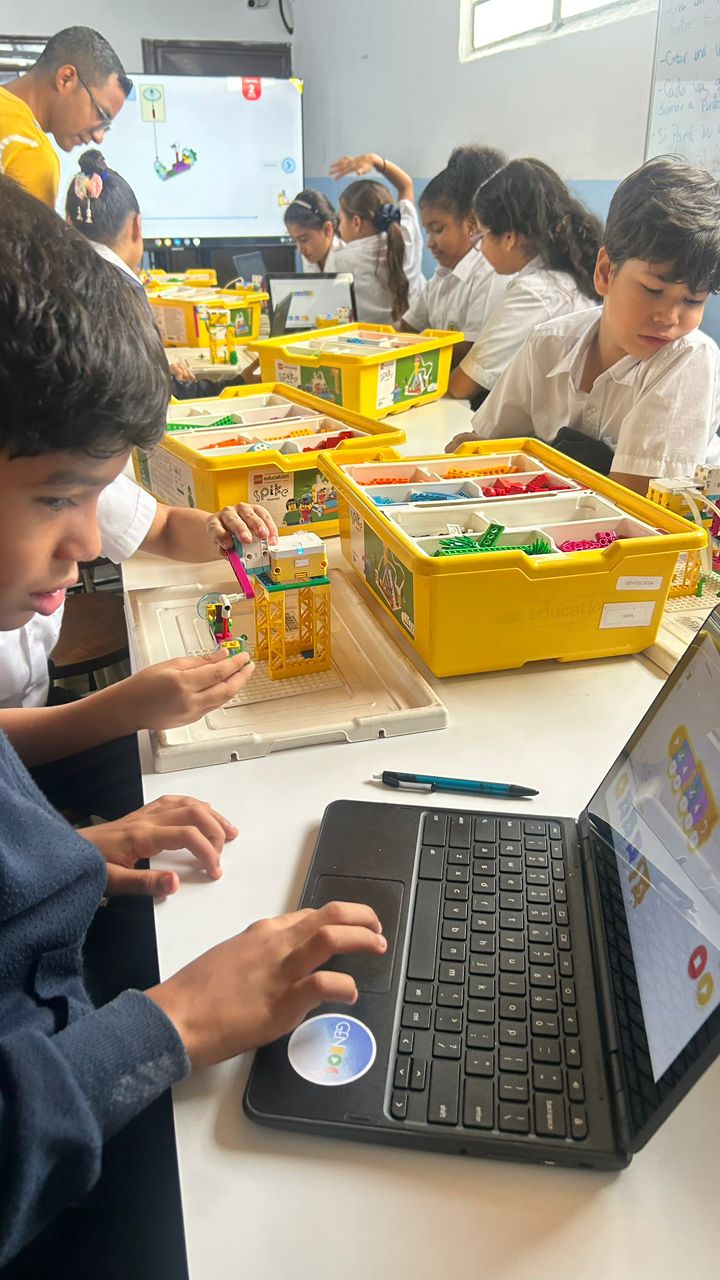

Genios Camp: una forma de explorar la tecnología durante las vacaciones

Genios Camp. Estamos a las puertas de iniciar las vacaciones y desde ya Genios Consultoría ofrece la posibilidad de acercar a nuestros chamos a la tecnología de manera amena.

“Genios Camp es un campamento de vacaciones diseñado para inspirar a jóvenes creadores a explorar la tecnología de una manera divertida y práctica. Ofrece una variedad de cursos enfocados en robótica, programación y tecnología. Hemos preparado una serie de cursos para divertirse aprendiendo, ofreciendo cada semana un curso diferente desde el 21 de julio”, señala Melissa Beaumont, directora general de la empresa.

Informó que entre los cursos que se ofrecen se encuentran el Curso Robótica con LEGO, en el que a través de proyectos prácticos, los niños aprenderán los conceptos básicos de la robótica, desde motores y sensores hasta la programación de movimientos y acciones. Desarrollarán pensamiento crítico, resolución de problemas, creatividad e innovación diseñando y construyendo sus propios robots y máquinas y en el Curso Robótica Divertida, programarán un robot utilizando sensores (ultrasónico, infrarrojo y luz), aprendiendo a mover el robot, detectar obstáculos, seguir líneas, responder a la luz y participar en emocionantes competencias como laberinto y sumo.

También puede leer: ESET detecta un sitio falso que se hace pasar por la popular app CapCut para distribuir malware

Genios Camp…

Destacan igualmente, Steam Maker, donde los niños ensamblarán y decorarán modelos de madera 3D funcionales que realmente se mueven, utilizando rompecabezas, engranajes, placas, neumáticos, ejes y tornillos.

Destacan igualmente, Steam Maker, donde los niños ensamblarán y decorarán modelos de madera 3D funcionales que realmente se mueven, utilizando rompecabezas, engranajes, placas, neumáticos, ejes y tornillos.

Desarrollarán su coordinación óculo-manual, estimularán su imaginación y promoverán su desarrollo intelectual, interactuando además con un bolígrafo de impresión 3D; Videojuego Arcade, en el que los estudiantes aprenderán a crear sus propios juegos retro desde cero utilizando MakeCode. Descubrirán los fundamentos de la programación mientras diseñan y animan personajes y escenarios. Aprenderán conceptos básicos de programación y diseño de personajes, creación de sprites y animaciones, conceptos de movimiento y colisiones, implementación de puntuaciones y variables, y diseño de niveles y publicación.

“En el curso de Programación con Minecraft los estudiantes explorarán Minecraft Education Edition mientras aprenden fundamentos de programación como bucles, condicionales y variables; al tiempo que Robótica Virtual: los estudiantes programarán robots virtuales en distintos mapas y escenarios, utilizando sensores, bucles, condicionales y funciones para resolver misiones cada vez más complejas”.

Las personas interesadas en participar en estos cursos pueden obtener información a través del número 04244342412 y dirigirse a la oficinas de Genios Consultoría, ubicada en la Torre BOD, piso 9, oficina 13.

ACN/MAS/NDP

No deje de leer: Carabobo brilló en la Copa Ka’I 2025 realizada en Maracaibo

-

Carabobo16 horas ago

Carabobo16 horas agoJornada integral de salud en Lomas de Rafael Urdaneta benefició a más de 200 familias

-

Carabobo17 horas ago

Carabobo17 horas agoAvanza rehabilitación de Autopista del Sur con aplicación de más de 140 toneladas de asfalto

-

Deportes8 horas ago

Deportes8 horas agoAcefuc Monseñor Arocha rinde homenaje a Katty Santorsola, el ángel del fútbol carabobeño

-

Política11 horas ago

Política11 horas ago¿Eres miembro de mesa y no puedes cumplir? Conoce qué debes hacer