Tecnología

Ciberataque desactivo base de datos iraní usada para atacar barcos

Irán todavía resiente que el Cibercomando de las fuerzas militares de Estados Unidos, sacaron fuera de línea una base de datos utilizada por su Cuerpo de la Guardia Revolucionaria para atacar barcos en el Golfo Pérsico, horas después de que la República Islámica derribó un avión no tripulado estadounidense, dicen las autoridades.

El Ciberataque en represalia del pasado 20 de junio, se centró en un sistema que Irán usa para determinar a qué petroleros y tráfico marítimo debe ir, según informó un alto funcionario estadounidense al New York Times.

Hasta el jueves, Irán aún no ha recuperado todos los datos perdidos en el ataque y está tratando de restaurar las redes de comunicación militar vinculadas a la base de datos, agregó el periódico.

Ciberataque norteamericano desactivo una base de datos iraní usada para atacar barcos. Foto: fuentes/referencial.

Trump firmó la orden para el cibertaque

Según los informes del Washington Post, el mismo presidente Trump firmó la orden de ataque para que Comando Cibernético de los EE.UU. procediera con su misión.

«Como una cuestión de política y de seguridad operativa, no discutimos las operaciones del ciberespacio, la inteligencia o la planificación»; dijo el periódico Elissa Smith, portavoz del Pentágono, en un comunicado.

Un funcionario de EE. UU. Que habló con el Washington Post también señaló que el ataque cibernético fue diseñado para ser perjudicial para Irán; pero no en la medida en que eso aumentaría aún más las tensiones entre las dos partes.

A pesar del ataque, Irán se mantuvo activo en el Estrecho de Ormuz, incautando al petrolero británico Stena Impero a mediados de julio.

La semana anterior, Irán intentó apoderarse de otro petrolero británico; pero retrocedió después de que se acercara un buque de guerra británico.

Cibercomando atacó en represalia

Se informó que el ataque del 20 de junio contra el sistema de tráfico marítimo se llevó a cabo horas después de que Irán derribó un avión no tripulado RQ-4A Global Hawk de la Marina de los EE.UU.; con un misil tierra-aire del Cuerpo de la Guardia Revolucionaria Islámica que fue disparado desde cerca de Goruk (Irán).

Fuentes militares le dijeron a Fox News, que el Cibercomando de EE.UU., en los días posteriores al incidente del dron, lanzó un ataque contra las instalaciones de inteligencia y radar iraníes utilizadas para derribar el dron; pero no está claro si ese sistema es el mismo que solía barcos de destino.

Cibercomando de EE.UU. se mantiene en guardia

Fox News también tuvo información de que, en junio Irán cerró algunos de sus sitios de radares militares; en el momento en que Estados Unidos estaba listo para lanzar ataques de represalia.

No está claro si esos sitios de radar fueron desactivados por ataques cibernéticos; o si Irán los cerró deliberadamente en previsión ataques sobre ellos.

Estos ciberataques, no son las primeras operaciones militares importantes ejecutadas por el Cibercomando de EE. UU.

El año pasado, sus operativos interrumpieron los esfuerzos de una entidad rusa que usaba trolls de Internet para fomentar el descontento entre los votantes estadounidenses; durante las elecciones de mitad de período de 2018, según informó el Washington Post.

El ataque cibernético eliminó una base de datos utilizada para planear ataques contra barcos petroleros

— El Diario de Juárez (@diariodejuarez) August 29, 2019

Con información de: ACN|FoxNews|NYTimes|TWP|Redes

No dejes de leer: Hackeada la NASA por dispositivo no autorizado conectado a sus redes

Tecnología

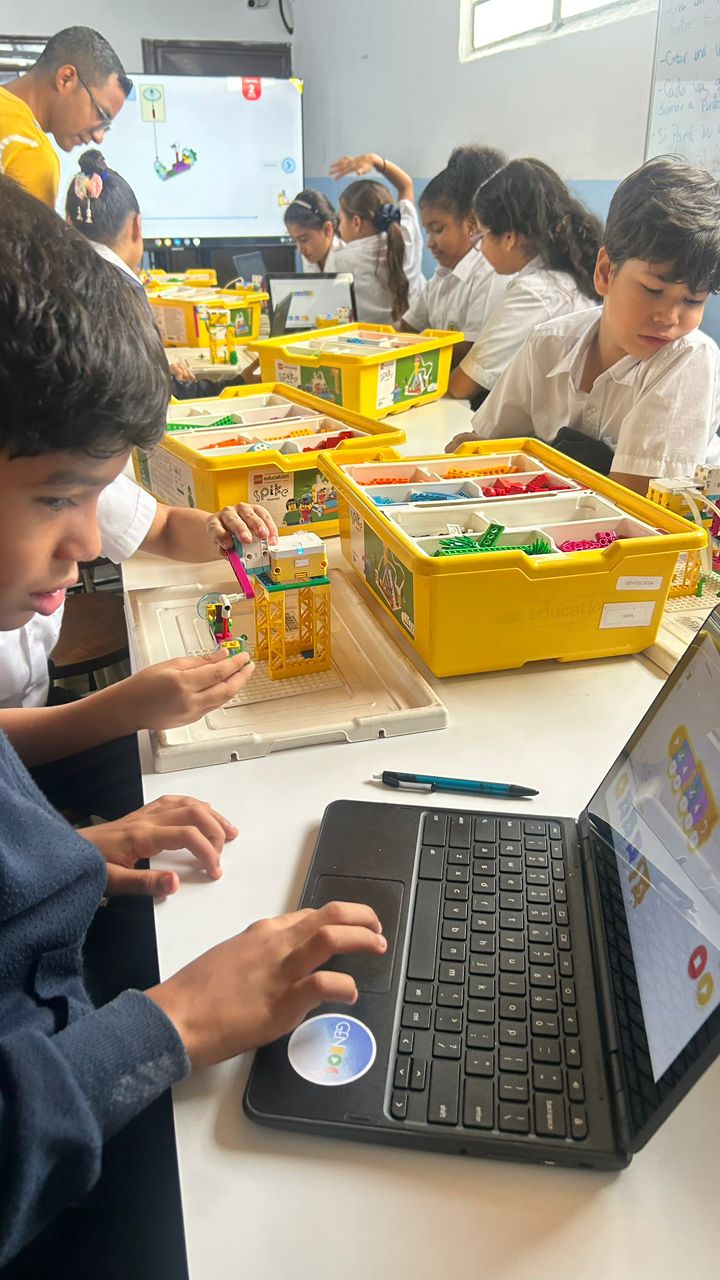

Genios Camp: una forma de explorar la tecnología durante las vacaciones

Genios Camp. Estamos a las puertas de iniciar las vacaciones y desde ya Genios Consultoría ofrece la posibilidad de acercar a nuestros chamos a la tecnología de manera amena.

“Genios Camp es un campamento de vacaciones diseñado para inspirar a jóvenes creadores a explorar la tecnología de una manera divertida y práctica. Ofrece una variedad de cursos enfocados en robótica, programación y tecnología. Hemos preparado una serie de cursos para divertirse aprendiendo, ofreciendo cada semana un curso diferente desde el 21 de julio”, señala Melissa Beaumont, directora general de la empresa.

Informó que entre los cursos que se ofrecen se encuentran el Curso Robótica con LEGO, en el que a través de proyectos prácticos, los niños aprenderán los conceptos básicos de la robótica, desde motores y sensores hasta la programación de movimientos y acciones. Desarrollarán pensamiento crítico, resolución de problemas, creatividad e innovación diseñando y construyendo sus propios robots y máquinas y en el Curso Robótica Divertida, programarán un robot utilizando sensores (ultrasónico, infrarrojo y luz), aprendiendo a mover el robot, detectar obstáculos, seguir líneas, responder a la luz y participar en emocionantes competencias como laberinto y sumo.

También puede leer: ESET detecta un sitio falso que se hace pasar por la popular app CapCut para distribuir malware

Genios Camp…

Destacan igualmente, Steam Maker, donde los niños ensamblarán y decorarán modelos de madera 3D funcionales que realmente se mueven, utilizando rompecabezas, engranajes, placas, neumáticos, ejes y tornillos.

Destacan igualmente, Steam Maker, donde los niños ensamblarán y decorarán modelos de madera 3D funcionales que realmente se mueven, utilizando rompecabezas, engranajes, placas, neumáticos, ejes y tornillos.

Desarrollarán su coordinación óculo-manual, estimularán su imaginación y promoverán su desarrollo intelectual, interactuando además con un bolígrafo de impresión 3D; Videojuego Arcade, en el que los estudiantes aprenderán a crear sus propios juegos retro desde cero utilizando MakeCode. Descubrirán los fundamentos de la programación mientras diseñan y animan personajes y escenarios. Aprenderán conceptos básicos de programación y diseño de personajes, creación de sprites y animaciones, conceptos de movimiento y colisiones, implementación de puntuaciones y variables, y diseño de niveles y publicación.

“En el curso de Programación con Minecraft los estudiantes explorarán Minecraft Education Edition mientras aprenden fundamentos de programación como bucles, condicionales y variables; al tiempo que Robótica Virtual: los estudiantes programarán robots virtuales en distintos mapas y escenarios, utilizando sensores, bucles, condicionales y funciones para resolver misiones cada vez más complejas”.

Las personas interesadas en participar en estos cursos pueden obtener información a través del número 04244342412 y dirigirse a la oficinas de Genios Consultoría, ubicada en la Torre BOD, piso 9, oficina 13.

ACN/MAS/NDP

No deje de leer: Carabobo brilló en la Copa Ka’I 2025 realizada en Maracaibo

-

Deportes24 horas ago

Deportes24 horas agoGleyber Torres y Ronald Acuña Jr. lideran votaciones para el Juego de Estrellas 2025

-

Deportes24 horas ago

Deportes24 horas agoMarineros no pudo ante Delfines en su visita a Macuto

-

Carabobo12 horas ago

Carabobo12 horas agoJornada integral de salud en Lomas de Rafael Urdaneta benefició a más de 200 familias

-

Carabobo14 horas ago

Carabobo14 horas agoAvanza rehabilitación de Autopista del Sur con aplicación de más de 140 toneladas de asfalto