Tecnología

Descubren vulnerabilidad crítica de Android que permite ataques remotos

Los investigadores descubrieron una nueva vulnerabilidad crítica de Android que puede permitir a los atacantes realizar la ejecución remota de código en un dispositivo Android vulnerable y tomar el control de él.

La vulnerabilidad reside en la forma en la que Android entrega la configuración automática de proxy (PAC), en forma de un archivo que define cómo los navegadores web y otras apps pueden elegir automáticamente un servidor proxy apropiado para sus comunicaciones.

El sistema operativo Android, usa una biblioteca llamada libpac la cual le permite analizar el lenguaje Javascript.

『this vulnerability occurs because of the improper initialization of an object that provides methods for ArrayBuffer objects in V8.』

CVE-2019-2205

NowSecure Discovers Critical Android Vuln That May Lead to Remote Code Executionhttps://t.co/VgTBX03yfi pic.twitter.com/7awgzvmMpO— Autumn Good (@autumn_good_35) November 15, 2019

Configuración Automática de Proxy (PAC)

El archivo Libpac usa un motor de búsqueda basado en Javascript de la versión 8 de Android o sus predecesoras, lo que la hace vulnerable a ataques, tal como se ha demostrado recientemente; provocando el bloqueo del servicio PacProcessor en teléfonos no actualizados.

Los investigadores explican que «el bloqueo no fue causado por un problema en el Javascript de la V8, sino que se debió a un problema con las asignaciones de recursos»; en este caso de la función PAC, encargada de encontrar el servidor proxy apropiado para la comunicación de datos.

Se puede acceder a la configuración de la función PAC en Android, a través del ícono de la red wifi actual -> editando la configuración avanzada -> seleccionando «Proxy Auto-Config» en el menú desplegable de proxy.

Austin Emmitt, un investigador de seguridad de NowSecure encontró esta vulnerabilidad en julio de 2019; e informó a Google y se confirmó como de gravedad «crítica».

Detalles de vulnerabilidad

Austin encontró manualmente la vulnerabilidad en Android con la ayuda de algunas herramientas y trucos. La vulnerabilidad se produce debido a la inicialización incorrecta de un objeto que proporciona métodos para los recursos que usa la V8.

“El atacante que controla la secuencia de comandos PAC tiene la capacidad de manipular las URL que se pasan a la función necesaria para encontrar el servidor proxy y redirigir el tráfico del móvil a su antojo», dijo Austin Emmitt a través de una publicación en su blog sobre ciberseguridad.

La vulnerabilidad puede ser explotada remotamente por el atacante de dos maneras diferentes.

1. Filtrando una dirección URL a la memoria ejecutable

2. Enviando secuencias de datos destinadas garantizar que se ejecuten los servicios controlados por el atacante.

El investigador cree que el gadget RET (una secuencia de instrucciones; contenida en todas las versiones de Android), le daría al atacante una poderosa pero primitiva herramienta de lectura y escritura»; lo cual según Emmitt es suficiente para causar un gran daño a cualquier móvil intervenido.

Critical Vulnerability in Android Phone Let Hackers Execute an Arbitrary Code Remotely: Researchers discovered a new Critical Android vulnerability that may allow attackers to perform remote code execution on a vulnerable Android device and to take… https://t.co/6LmMUZsoNF pic.twitter.com/dvp6O2lV5H

— Shah Sheikh (@shah_sheikh) November 17, 2019

Con información de: ACN|NowSecure|Gbhackers|Redes

No dejes de leer: Resurge el Motorola Razr como un smarthphone Android plegable (+Video)

Tecnología

Educación moderna: colegio ítalo‑venezolano adopta tecnología pionera de IA

El Colegio Simón Bolívar y Giuseppe Garibaldi, con 72 años de historia ítalo‑venezolana, acaba de tomar una de las decisiones más trascendentales de su trayectoria: integrar inteligencia artificial a su operación cotidiana y convertirse en una de las primeras instituciones educativas del país en desarrollar un sistema propio, seguro y completamente adaptado a las necesidades reales de su comunidad.

Fundado en 1954 por inmigrantes italianos que apostaron por la educación como vía de arraigo, el colegio ha sido durante tres generaciones patrimonio de la familia Milazzo Scopazzo, una institución guiada por convicciones y no por tendencias pasajeras.

Esa misma filosofía impulsó este año la creación del Sistema de Comunicación Escolar Inteligente, una plataforma institucional diseñada desde cero para resolver los desafíos diarios de familias, docentes y estudiantes.

Tres capas, un mismo propósito: información clara, segura y disponible

1. Comunicación oficial por niveles y secciones

La plataforma organiza grupos verificados por membresía, donde docentes y directivos publican tareas, materiales y comunicados directamente a los representantes.

- Horarios protegidos:

- Representantes: lunes a viernes, 8:00 a.m. – 2:00 p.m.

- Estudiantes de Bachillerato: 1:00 p.m. – 4:00 p.m.

- Protección al docente: ningún representante puede escribir al profesor fuera del canal ni acceder a su número personal.

- Cumplimiento automático: fuera del horario, el sistema no recibe mensajes.

El objetivo es claro: que la información oficial llegue a tiempo, sin depender de grupos informales donde se distorsiona o se pierde.

2. Asistente de inteligencia artificial + Mini App integrada

Operativo 24/7, el asistente responde consultas sobre:

- Docentes por materia y sección

- Normas, uniformes y reglamentos

- Seguro escolar y emergencias

- Pagos y trámites administrativos

- Monto de mensualidades con tasa BCV en tiempo real

La Mini App, integrada en Telegram, permite realizar trámites sin salir del canal:

- Mensualidad: monto en USD y bolívares actualizado al instante

- Comprobante: envío guiado en tres pasos

- Inasistencia: carga de certificado médico y selección de fecha

- Citas: enrutamiento automático a la coordinación correspondiente

Todo visible, intuitivo y sin necesidad de comandos.

3. Tutor académico conversacional

La innovación más disruptiva del sistema.

- Bachillerato: los estudiantes consultan directamente desde sus grupos.

- Primaria: los padres plantean las dudas en nombre de sus hijos.

El tutor explica ejercicios paso a paso, reformula conceptos difíciles, sugiere libros, prepara exámenes modelo y verifica si la explicación quedó clara.

No entrega enlaces. Conversa. Acompaña. Enseña.

No reemplaza al docente, pero sí cubre el espacio imposible: estar disponible a las 11 de la noche cuando el examen es mañana.

La premisa es contundente: la IA democratiza el conocimiento.

Una diferencia clave: institucional, no genérica

A diferencia de plataformas públicas como Gemini o ChatGPT, el asistente del Colegio B&G:

- Sabe que habla con un miembro registrado

- Responde solo con información oficial

- Opera bajo restricciones estrictas para proteger a menores

- Requiere enlace único e intransferible enviado al correo del representante

- No interactúa con personas ajenas a la comunidad

Los grupos de acceso controlado tienen cuatro años funcionando; la IA es la capa que convierte esa confianza en un servicio permanente.

Un colegio que redefine la educación en 2025

Un sistema que responde cualquier consulta en segundos, a cualquier hora, dentro de un entorno seguro, no solo mejora la eficiencia: redefine lo que significa ser una institución educativa moderna.

El Colegio Simón Bolívar y Giuseppe Garibaldi afirma con hechos que:

- La información oficial pertenece a las familias, no solo a la oficina administrativa.

- La seguridad de los estudiantes justifica invertir en tecnología que ningún grupo de WhatsApp puede replicar.

- La inteligencia artificial no es el futuro: es una herramienta disponible hoy, que instituciones responsables pueden usar con criterio y propósito.

Nota de prensa

No dejes de leer

Antonio Valente Izzi asume como presidente de Movistar Venezuela

Infórmate al instante únete a nuestros canales

WhatsApp ACN – Telegram NoticiasACN – Instagram acn.web – TikTok _agenciacn – X agenciacn

-

Economía10 horas ago

Economía10 horas agoPrecio del dólar del 3 de junio se acerca a 559 bolívares

-

Deportes10 horas ago

Deportes10 horas agoJeremías Sánchez busca ayuda para representar a Venezuela en Futsal Cup de España

-

Nacional10 horas ago

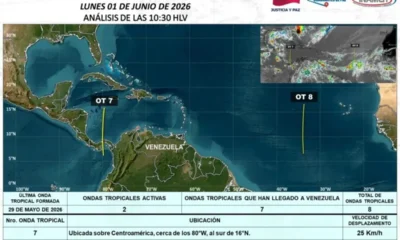

Nacional10 horas agoInameh prevé ingreso de la octava onda tropical

-

Economía11 horas ago

Economía11 horas agoValencia sede de IV Jornadas de Actualización en Calidad Alimentaria